SSH ist ein Netzwerkprotokoll, mit dem Sie auf sichere Weise über ein ungesichertes Netzwerk auf einen Computer zugreifen können. Es wird hauptsächlich für Remote-Logins verwendet. Es steht für Secure Shell oder Secure Socket Shell. Im Folgenden werden wir ausführlicher behandeln, was es ist und wie es verwendet wird.

Was ist SSH?

Wie oben erwähnt, ist SSH ein Sicherheitsprotokoll, insbesondere eine verschlüsselte Verbindung Protokoll. Es kann sich auch auf die Dienstprogramme beziehen, die das SSH-Protokoll ausführen. Es kann eine starke Passwortauthentifizierung, verschlüsselte Datenkommunikation und Public-Key-Authentifizierung bereitstellen.

SSH hilft Ihnen, sich mithilfe von Hashing, symmetrischer Verschlüsselung und asymmetrischer Verschlüsselung sicher mit einem Remote-Server zu verbinden.

Standardmäßig ist es läuft über Port 22 des Transmission Control Protocol (TCP), der jedoch angepasst werden kann.

Verwendung von SSH für den Zugriff auf Ihren Mac von einem anderen Computer

Beginnen Sie mit der Einrichtung der Remote-Anmeldung:

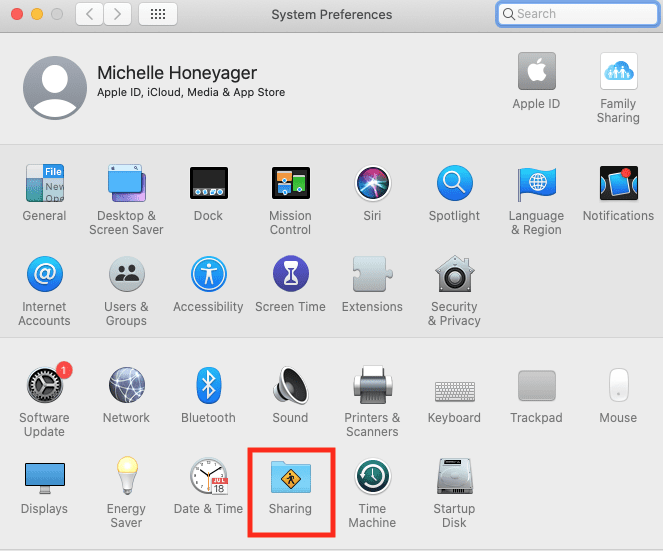

Klicken Sie auf das Apple-Symbol. Wählen Sie Systemeinstellungen. Klicken Sie auf Teilen.

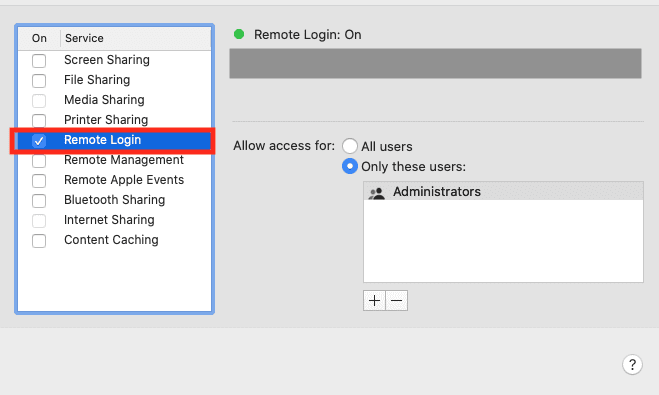

Wählen Sie dann „Remote-Anmeldung“ und klicken Sie auf das Kontrollkästchen „Remote-Anmeldung“, damit es aktiviert ist.

Über die Schaltfläche Hinzufügen (+) können Sie entweder alle Benutzer oder nur bestimmte Benutzer angeben.

Wenn Sie Ventura verwenden, müssen Sie möglicherweise auf diesen Bereich zugreifen, indem Sie zum Apple-Menü > Systemeinstellungen > Allgemein > Freigabe gehen. Sie können auch auf die i Info-Schaltfläche klicken und Remote-Benutzern vollen Festplattenzugriff erlauben.

So melden Sie sich von einem anderen Computer bei Ihrem Mac an:

Öffnen Sie auf dem anderen Computer das Terminal (Go in Finder > Programme > Dienstprogramme > Terminal). Sie können auch einen anderen SSH-Client verwenden. Geben Sie den folgenden SSH-Befehl ein und drücken Sie dann die Eingabetaste (Return): ssh [email protected] (Hinzufügen Ihres eigenen Benutzernamens und Ihrer eigenen IP-Adresse) Sie werden aufgefordert, Ihr Passwort einzugeben. Tun Sie dies und drücken Sie dann die Eingabetaste.

Um Ihren Benutzernamen und Ihre IP-Adresse zu finden, klicken Sie auf dem Freigabebildschirm auf Remote-Anmeldung und markieren Sie das Kontrollkästchen, um es zu aktivieren. Es zeigt den Befehl, den Sie eingeben müssen, der möglicherweise einen.lan-Namen anstelle der IP-Adresse anzeigt.

SSH-Zertifikate

SSH verwendet auch öffentliche und private Schlüssel anstelle von Passwörtern verbinden. Wie der Name schon sagt, kann der öffentliche Schlüssel geteilt werden. Private Schlüssel bleiben auf dem Computer, werden nie eingegeben und haben daher eine geringere Chance, gestohlen zu werden, als Passwörter. Einige Verbindungen verwenden Schlüsselpaare, für die ein privates und ein öffentliches Paar erforderlich sind. Möglicherweise müssen Sie den öffentlichen Schlüssel hochladen.

Sie generieren das Schlüsselpaar, indem Sie einen bestimmten Befehl in Terminal eingeben. Der allgemeine Befehl ist ssh-keygen-t rsa, obwohl einige Netzwerke spezifischere Befehle haben, denen jeder folgen kann, der auf ihr System zugreifen möchte.

Zertifikate gehen über die Verwendung hinaus öffentliche Schlüssel. Die Art und Weise, wie Zertifikate funktionieren, ist, dass Sie öffentliche Schlüssel übertragen, sie von einer Zertifizierungsstelle (oder Zertifizierungsstelle) signieren lassen und dann die Schlüssel zurückgeben müssen. Zertifizierungsstellen sind Organisationen oder vertrauenswürdige Dritte, die Identitäten validieren und diese Identitäten dann an Schlüsselpaare mit digitalen Zertifikaten binden.

Sie können auch vertrauenswürdige Zertifikate in den System-Schlüsselbund importieren, indem Sie die folgenden Befehlszeilen in Terminal verwenden:

Auf neueren Systemen wie Monterey und Ventura: sudo security add-trusted-cert-d-r trustAsRoot-k/Library/Keychains/System.keychain